sui官方发文表示,支持cetus protocol在追回被盗资金方面的努力,鼓励有相关信息的用户提供线索,我们的优先事项仍然是保护社区和支持积极解决被盗事件。此前消息,sui生态流动性平台cetus在inca digital的支持和sui基金会的资金支持下悬赏500万美元寻求黑客相关线索。

那么,Cetus如何被盗的?攻击方式是什么样子的?又是如何转移资金的?下面就和小编一起看看吧!

5 月 22 日,据社区消息,SUI 生态上的流动性提供商 Cetus 疑似遭攻击,流动性池深度大幅下降,Cetus 上多个代币交易对出现下跌,预计损失金额超过 2.3 亿美元。随后,Cetus 发布公告称:“我们协议中检测到了一起事件,安全起见,智能合约已暂时暂停。目前,团队正在对该事件展开调查。我们很快会发布进一步的调查声明。”

事件发生后,慢雾安全团队第一时间介入分析,并发布安全提醒。以下是对攻击手法及资金转移情况的详细解析。

(https://x.com/CetusProtocol/status/1925515662346404024)

其中一笔攻击交易:

https://suiscan.xyz/mainnet/tx/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x

攻击者地址:

0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06

被攻击的池子地址:

0x871d8a227114f375170f149f7e9d45be822dd003eba225e83c05ac80828596bc

涉及代币:

haSUI / SUI

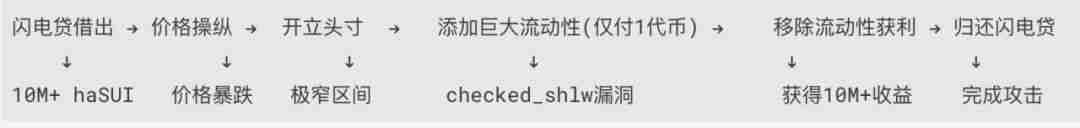

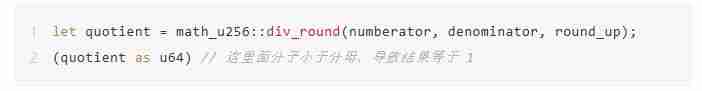

此次事件的核心是攻击者通过精心构造参数,使溢出发生但又能绕过检测,最终用极小的 Token 金额即可换取巨额流动性资产,以下为具体步骤解析:

1.攻击者首先通过闪电贷借出了10,024,321.28 个 haSUI,导致池子价格从18,956,530,795,606,879,104暴跌至18,425,720,184762886,价格下跌幅度达到99.90%。

2.攻击者精心选择了一个极窄的价格区间开立流动性头寸:

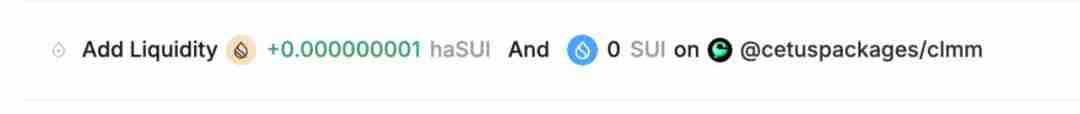

3.接着就是此次攻击的核心,攻击者声明要添加10,365,647,984,364,446,732,462,244,378,333,008单位的巨大流动性,但由于存在漏洞,系统只收取了1 个代币 A。

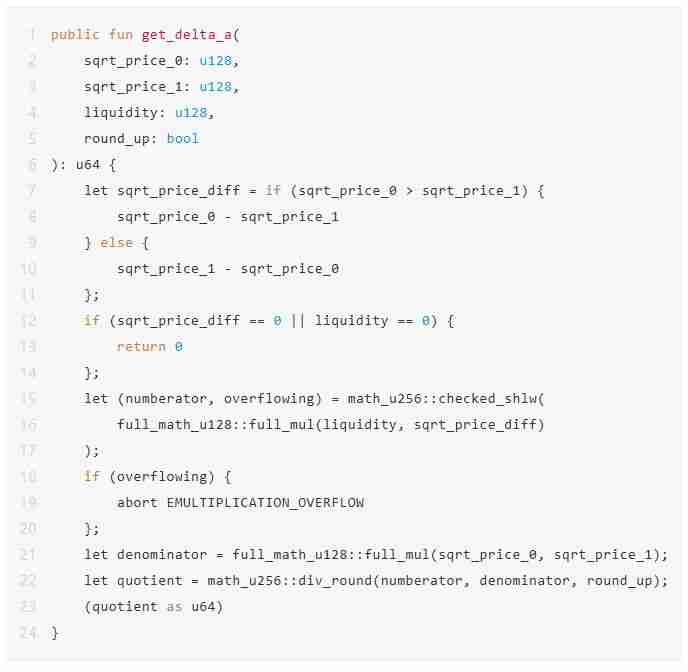

我们来分析一下攻击者为什么能够用1 个 Token 兑换出巨额流动性。其核心原因在于get_delta_a函数中的checked_shlw存在溢出检测绕过漏洞。攻击者正是利用了这一点,使得系统在计算实际需要添加多少haSUI 时出现了严重偏差。由于溢出未被检测,系统误判了所需 haSUI 的数量,导致攻击者仅需极少的 Token,就能兑换出大量的流动性资产,从而实现了攻击。

当系统计算添加如此巨大流动性需要多少haSUI 时:

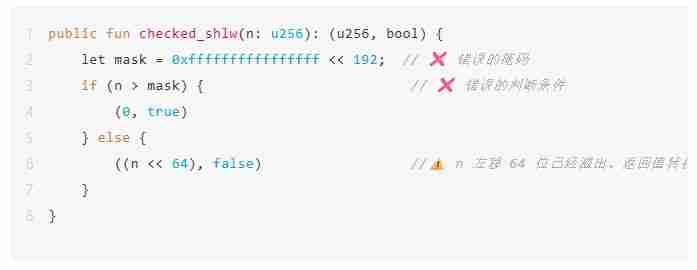

这里的关键在于checked_shlw函数的实现存在严重缺陷。实际上,任何小于0xffffffffffffffff

攻击者构造的中间值liquidity * sqrt_price_diff =6277101735386680763835789423207666908085499738337898853712:

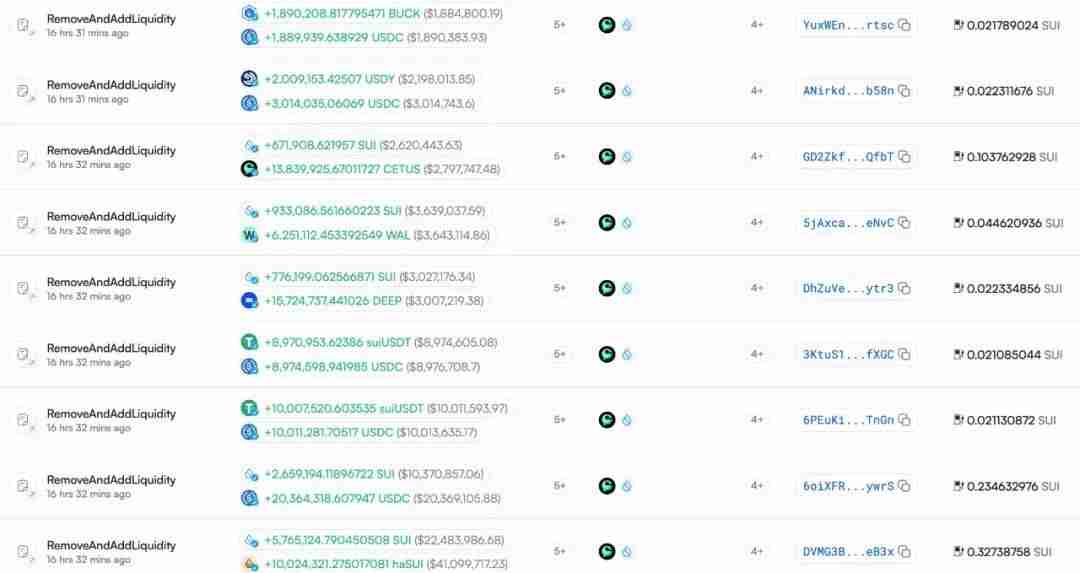

4.最后攻击者移除流动性,获得巨额代币收益:

5.攻击者归还闪电贷,净获利约10,024,321.28个haSUI 和5,765,124.79 个SUI,攻击完成。

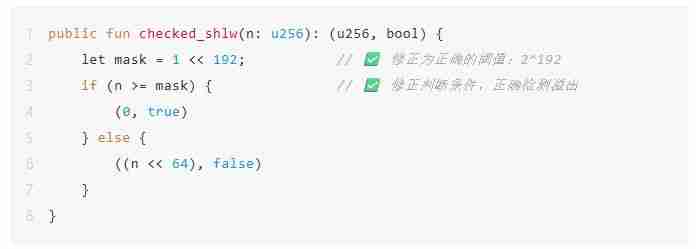

攻击发生后,Cetus 发布了修复补丁。具体修复代码可参考:https://github.com/CetusProtocol/integer-mate/pull/7/files#diff-c04eb6ebebbabb80342cd953bc63925e1c1cdc7ae1fb572f4aad240288a69409。

修复后的checked_shlw函数如下:

修复说明:

据分析,攻击者0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06 获利约 2.3 亿美元,包括 SUI、vSUI、USDC 等多种资产。

我们发现攻击者在两天前就准备好了Gas Fee,然后在攻击之前进行了一次尝试,但失败了:

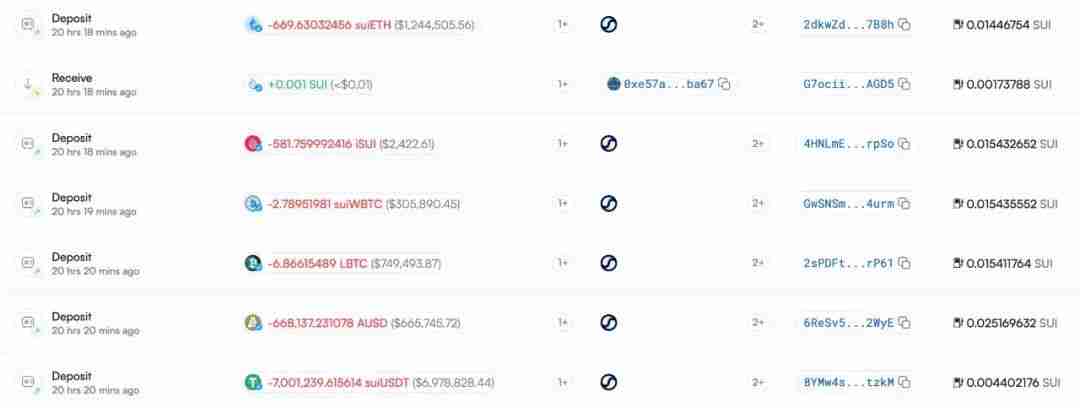

获利后,攻击者将部分资金如

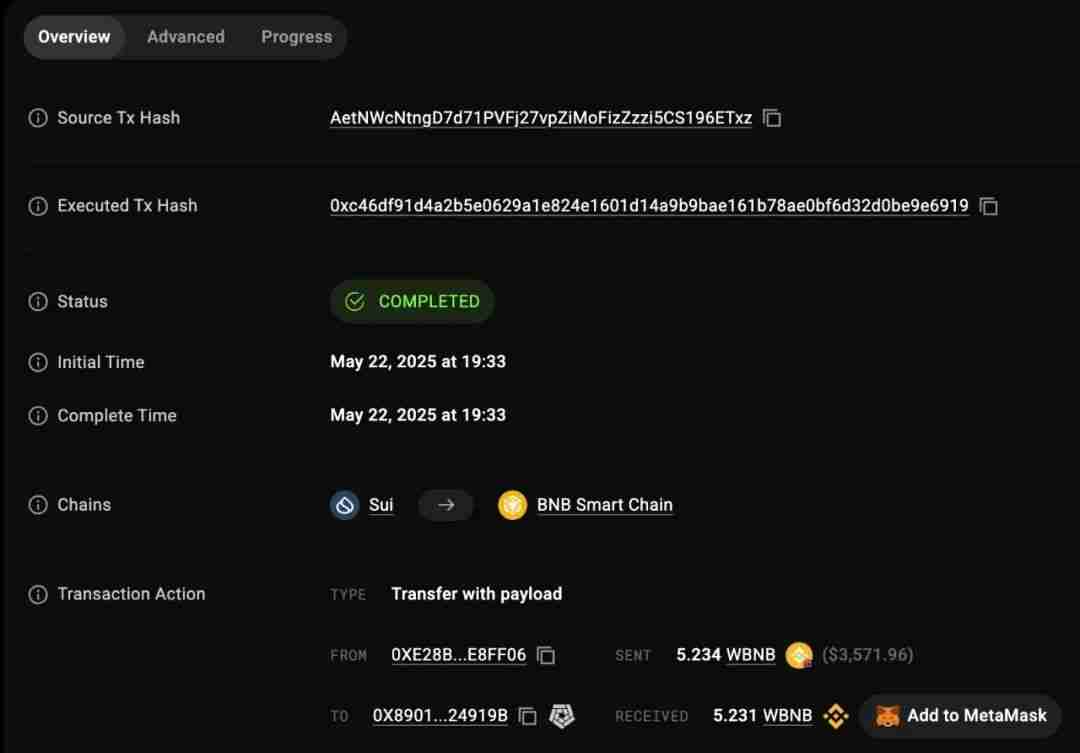

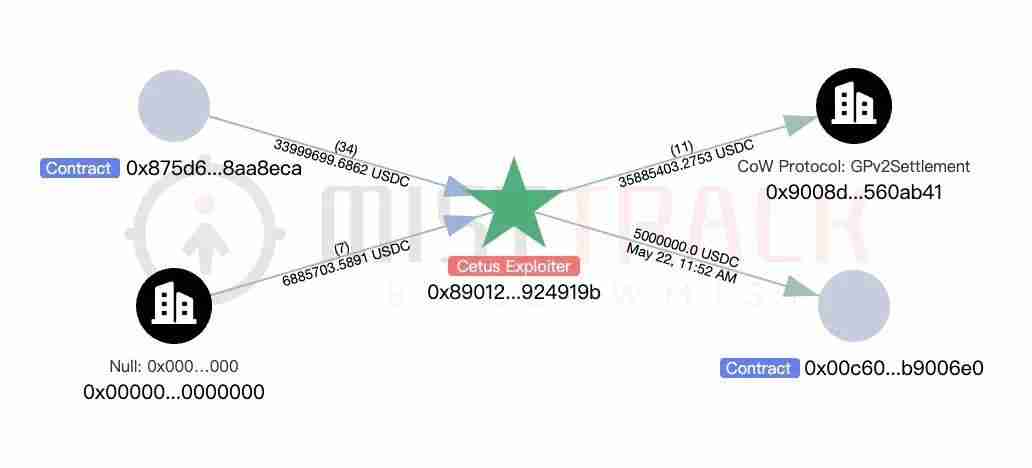

USDC、SOL、suiETH 通过跨链桥如 Sui Bridge、Circle、Wormhole、Mayan 跨链到 EVM 地址 0x89012a55cd6b88e407c9d4ae9b3425f55924919b:

其中,5.2341 WBNB 跨链到了 BSC 地址 0x89012a55cd6b88e407c9d4ae9b3425f55924919b:

接着,攻击者将价值

1,000 万美元的资产存入 Suilend:

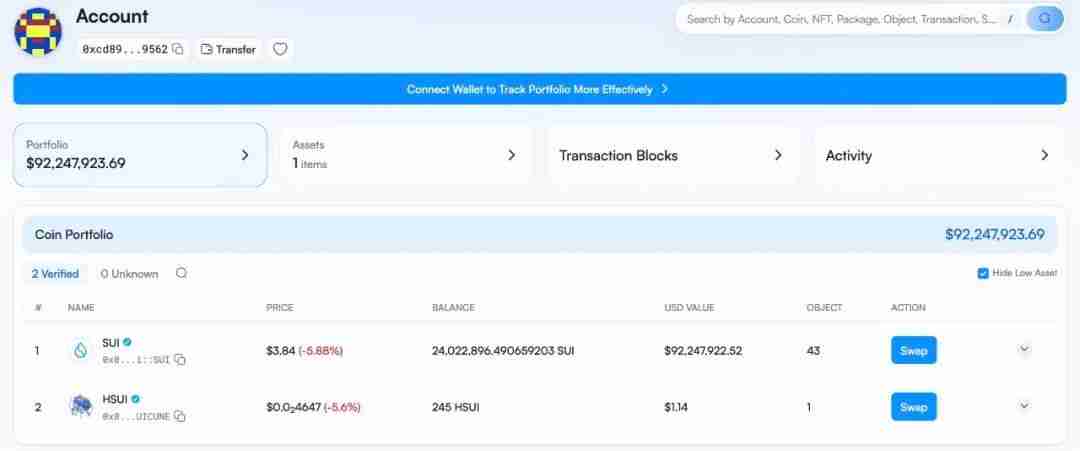

攻击者还将24,022,896 SUI 转入新地址 0xcd8962dad278d8b50fa0f9eb0186bfa4cbdecc6d59377214c88d0286a0ac9562,目前暂未转出:

幸运的是,据Cetus 称,在 SUI 基金会及其他生态系统成员合作下,目前已成功冻结了在 SUI 上的 1.62 亿美元的被盗资金。

(https://x.com/CetusProtocol/status/1925567348586815622)

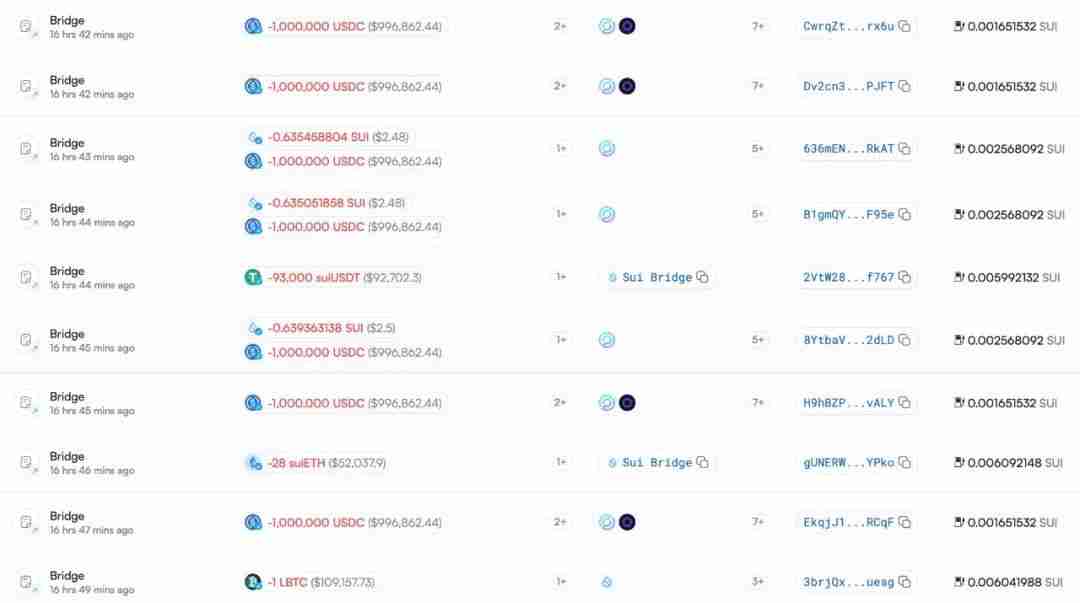

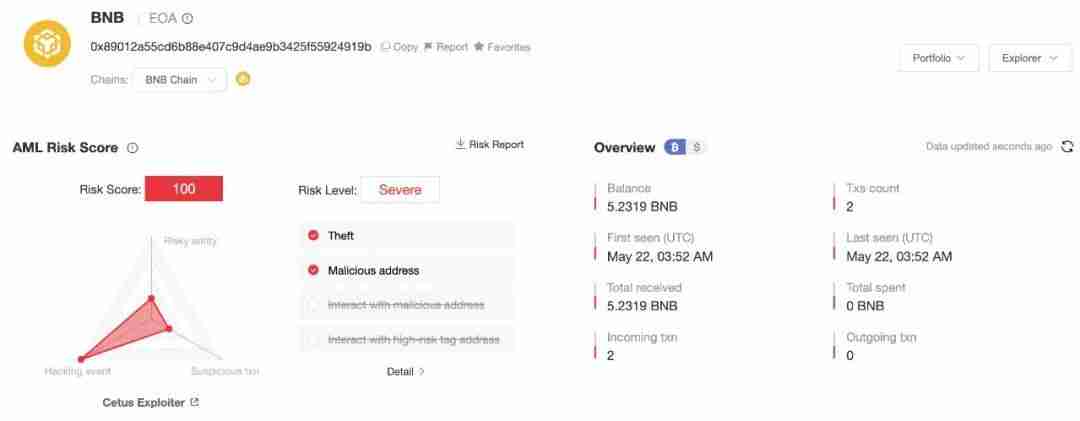

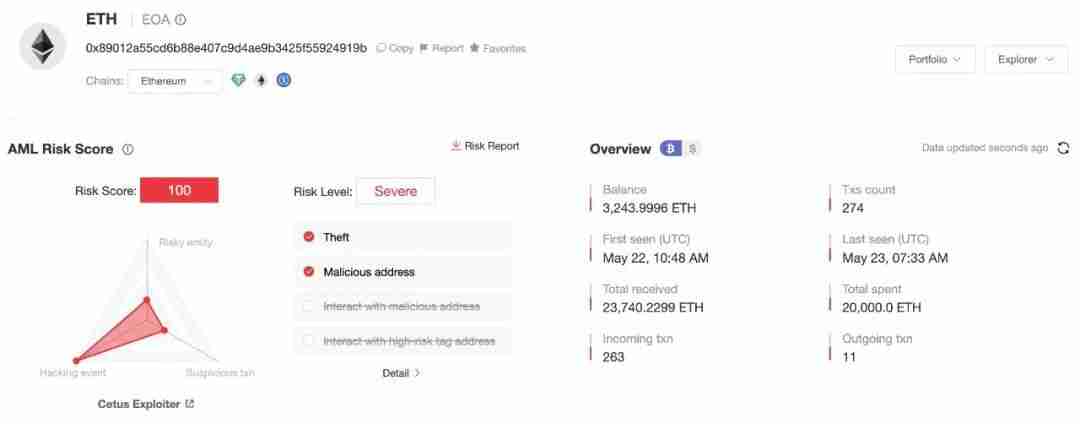

接下来,我们使用链上反洗钱与追踪工具MistTrack 分析 EVM 上接收跨链资金的地址 0x89012a55cd6b88e407c9d4ae9b3425f55924919b。

该地址在BSC 上收到 5.2319 BNB,暂未转出:

该地址在Ethereum 上收到 3,000 个 USDT、4,088 万个 USDC、1,771 个 SOL 和 8,130.4 个 ETH。

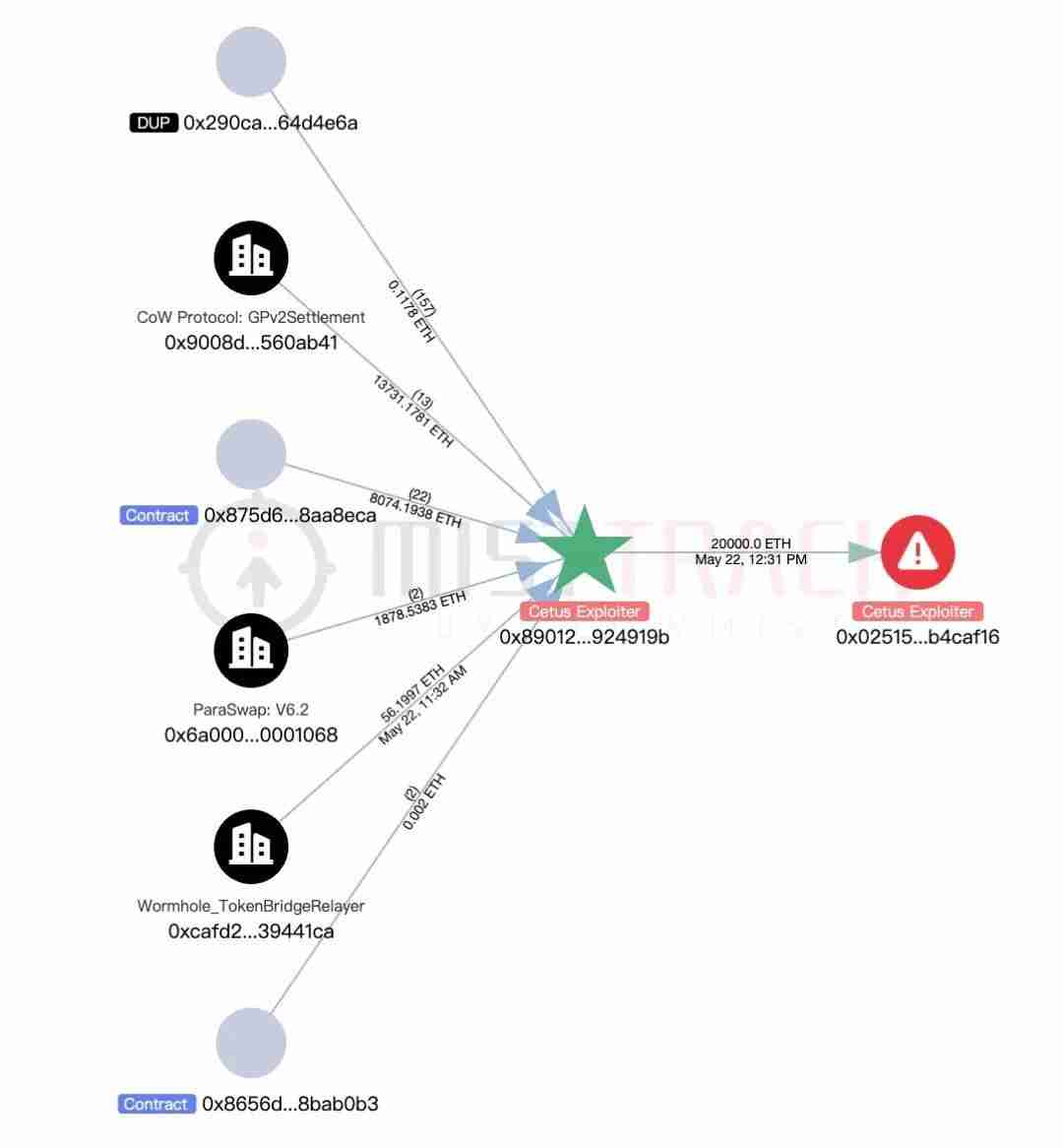

其中,USDT、USDC 和 SOL 通过 CoW Swap、ParaSwap 等兑换为 ETH:

接着,该地址将20,000 ETH 转入地址 0x0251536bfcf144b88e1afa8fe60184ffdb4caf16,暂未转出:

目前该地址在Ethereum 上的余额为 3,244 ETH:

MistTrack 已将以上相关地址加入恶意地址库,同时,我们将对持续对地址余额进行监控。

本次攻击展示了数学溢出漏洞的威力。攻击者通过精确计算选择特定参数,利用checked_shlw函数的缺陷,以1 个代币的成本获得价值数十亿的流动性。这是一次极其精密的数学攻击,慢雾安全团队建议开发人员在智能合约开发中严格验证所有数学函数的边界条件。

以上就是Cetus被盗2.3亿美元,解析攻击手法及资金转移情况的详细内容

最新发现

相关资讯

Dogecoin(Doge)价格预测:模因硬币是否会继续看涨?

Dogecoin价格表现出强劲的增长,因为比特币最近在2025年5月22日达到了111,600美元的新历史最高点。Dogecoin的价格表现出强劲的增长,因为比特币最近在5月22日达到了新的111,600美元的新历史高点。目前,Dogecoin上涨了6%以上,超过了比特币在24小时内的4%增长。根据CoinMarketCap的数据,它的盘中低点从0.2244$0.2244的价格从0.2408美元开始。它的交易量也达到了速度,仅为4.5%至28亿,但是,在看涨的突破中,利息开始激增。市场分析师阿里

2025-06-04 13:15:00

黑石通过投资BlackRock的现货比特币ETF来进行第一个比特币押注

在机构情绪的重大转变中,世界上最大的替代资产经理黑石已经透露了对贝莱德现货比特币ETF的适度投资。以令人惊讶但重大的举动,世界上最大的替代资产经理Blackstone(NYSE:BX)对IsharesBitcoinTrust(NYSE:IBIT)进行了适度的投资。这标志着私人股权巨头首次披露了加密货币的任何持股。根据5月20日的文件,黑石的替代多策略基金(BTMIX)在2025年第1季度末以23,094股的股票收购了IBIT。以2025年3月31日的最后一次收盘价,这项投资的价值约为108万美元

2025-06-04 13:13:00

TOCA足球可获得3500万美元的新资金,其中包括1500万美元的股权

以足球为主题的娱乐品牌托卡(Toca)获得了3500万美元的新资金,其中包括1500万美元的股权。该公司还从JPMorgan商业银行业获得了2000万美元的债务融资。以足球为主题的娱乐品牌TocaFootball已获得3500万美元的新资金,其中包括1500万美元的股权。该公司还从JPMorgan商业银行业获得了2000万美元的债务融资。随着新资本,该公司计划推动TocaSocial的国际增长,并能够扩展其足球训练技术。TOCA还将其与美国职棒大联盟足球的正式合作关系到2036年。“在北美足

2025-06-01 13:13:00

新闻热榜

热门应用

精彩专题